Dodaj nową odpowiedź

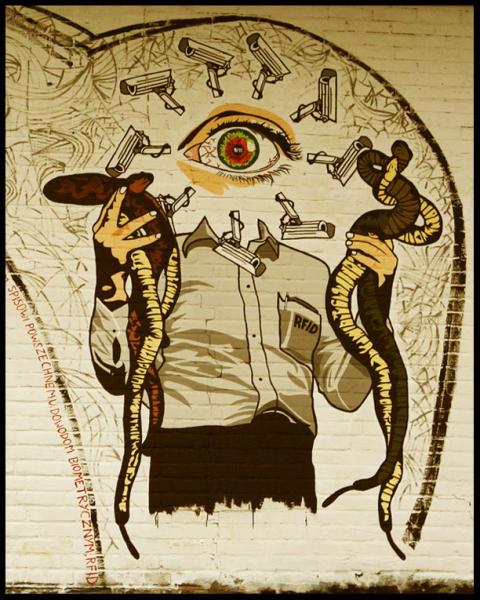

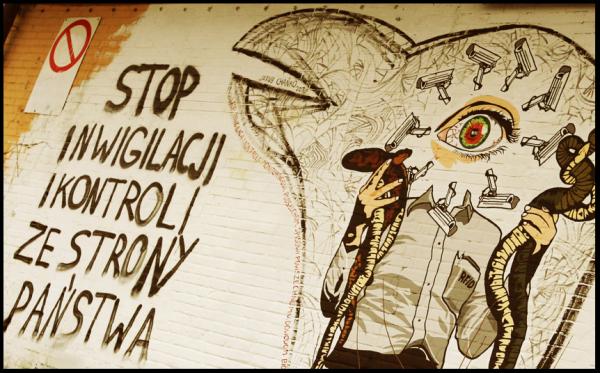

Mural przeciwko inwigilacji i kontroli

Yak, Śro, 2010-12-01 06:34 Kultura | Publicystyka

27.11.2010 - Mural przeciwko inwigilacji i kontroli, Warszawa ul. Elblaska 9/11. Wymiary pracy: 3,5 x 4,5m.

Po ataku terrorystycznym na World Trade Center (11.09.2001) Stany Zjednoczone oraz sympatyzujące z nimi państwa rozpoczęły inwigilację swoich obywateli na niespotykaną dotąd skalę. Wszystkie transakcje finansowe, rozmowy telefoniczne, ruch w internecie oraz ruch obywateli jest dziś ściśle kontrolowany. Umożliwiają to specjalne programy komputerowe, wszechobecne kamery, systemy rozpoznawania twarzy i rejestracji samochodowych, mikrochipy w kartach kredytowych, produktach sklepowych, samochodach czy telefonach komórkowych. Cała ta technologia powoduje iż działania przeciętnego obywatela średniej wielkości miasta są rejestrowane nawet do kilkuset razy dziennie.

PODSŁUCHY I LOKALIZOWANIE OSÓB

Szpiegowanie obywateli jest dziś trywialnie proste. Umożliwia to powszechnie używany telefon komórkowy. Każdy telefon co kilkanaście minut wysyła do najbliższej stacji bazowej (BTS) swój numer IMEI. Dzięki temu właściciela telefonu można zlokalizować z dokładnością do 15 metrów w dużym mieście i 500 metrów na terenie otwartym. Technologia Footpath brytyjskiej firmy Path Intelligence (używana w niektórych telefonach) umożliwia natomiast określenie pozycji użytkownika z dokładnością do jednego metra. Coraz bardziej popularne stają się również aparaty fotograficzne zapisujące na każdym wykonanym przez nas zdjęciu lokalizację gps.

Jak donosiła ostatnio prasa, Polskie służby specjalne są europejskimi liderami w inwigilacji swoich obywateli. W zeszłym roku operatorzy telefoni komórkowej odnotowali aż 1,06 mln zapytań od różnego rodzaju służb państwowych. Stanowi to 27,5 zapytań na każde 1000 mieszkańców Polski. Inne kraje w tej klasyfikacji to Czechy (odnotowały 10 zapytań na 1000 mieszkańców) oraz Wielka Brytania i Francja (ok. 8,5 zapytania). W Niemczech liczba ta wyniosła zaledwie 0,2, czyli 35 razy mniej niż w Polsce. W innych krajach istnieją jednak pewne ograniczenia prawne tego procederu. Polskie służby pobierają natomiast co chcą, kiedy chcą nie pytając nikogo o zgodę. Na dużą skalę robią to przede wszystkim w stosunku do dziennikarzy, głównie po to aby ustalić ich kontakty i powiązania. Obchodzą tym samym tajemnicę dziennikarskich źródeł informacji, zagwarantowaną w kodeksie karnym i prawie prasowym.

Również w Stanach Zjednoczonych państwowe służby omijają przepisy prawa. Popularną metodą podsłuchu, stosowaną m.in. przez FBI jest tzw. roving bug. Polega ona na zdalnym załączeniu mikrofonu do telefonu komórkowego i działa bez względu na to czy telefon jest włączony, czy nie. Na podsłuchy tego rodzaju najbardziej narażone są telefony firm Nokia, Motorola i Samsung.

Funkcjonującym na bazie międzynarodowych porozumień, ogólnoświatowym systemem stacji nasłuchowych jest Echelon. Jego budowa rozpoczęła się w latach pięćdziesiątych w porozumieniu wywiadów z USA, Wielkiej Brytanii, Kanady, Australii i Nowej Zelandii. Współpracują z nimi również m.in. Niemcy, Holandia, Japonia, Norwegia, Korea Południowa i Turcja. System ten obejmuje swoim zasięgiem cały glob i polega na przechwytywaniu rozmów telefonicznych, radiowych, przekazów satelitarnych, faksowych oraz wiadomości e-mail. Jest on w stanie przeanalizować 3 miliardy informacji dziennie, przefiltrowując je dokładnie w poszukiwaniu słów-kluczów, pewnych numerów czy nawet głosów.

W 1997 roku, podczas procesu pacyfistek oskarżonych o wtargnięcie na teren jednej ze stacji nasłuchowych Echelonu w Wielkiej Brytanii, ujawniono, że przebiegają przez nią trzy najważniejsze kable światłowodowe tego kraju. Umożliwia to agencjom wywiadowczym bezpośredni dostęp do wszystkich wiadomości przesyłanych łączami British Telecom. Okazało się wtedy, że gromadzone tym sposobem przez służby dane dotyczyły m.in takich organizacji Greenpeace czy Amnesty International.

Jakiś czas temu Firma Siemens wypuściła na rynek tzw. mini-echelon czyli Platformę wywiadowczą, którą może zakupić sobie każdy bogaty człowiek. Jak dotąd sprzedano około 90 takich urządzeń. System ten działa na mniejszą skalę od prawdziwego Echelonu, jednak w podobny sposób analizuje dane z sieci, rozmów telefonicznych czy transakcji bankowych, po czym przesyła je do właściela. Inwigilacja nie jest już więc jedynie domeną państwa. Coraz częściej stosują ją również sami obywatele, prywatne firmy czy korporacje. Tak się działo choćby w niemieckich sklepach Lidl, w których za pomocą ukrytych mikrofonów zapisywano prywatne rozmowy prowadzone przez pracowników, a wynajęci detektywi zbierali poufne informacje na ich temat. Kiedy sprawa wyszła na jaw, Lidl został obciążony przez sąd karą wysokości 1,5 mln euro.

CHIPY RFID

Każdy samochód wyprodukowany w Stanach Zjednoczonych po 09.2007 roku musi być wyposażony w microchip RFID (Radio Frequency Identyfication). Chipy te monuje się w autach pod pozorem kontrolowania ciśnienia w oponach, czemu rzekomo mają służyć. Mogą mieć jednak inne zastosowanie - umożliwiają bowiem śledzenie samochodu z każdego miejsca na świecie. Chip RFID to mikroprocesor wysyłający i odbierający zakodowane 128-bitowym kluczem dane. Znajduje się w nim antena odbiorczo-nadawcza, która gdy znajdzie się w pobliżu czytnika, zbiera emitowaną przez niego energię. Energię tą automatycznie zamienia na prąd elektryczny, wystarczający do aktywacji mikroprocesora i przesłania zakodowanych danych. Najnowsze czytniki tego typu umożliwiają przesyłanie informacji z microchipa na odległość 100 metrów.

RFID jest dziś używane do znakowania przesyłek, towarów w sklepach (np. książek w empiku) oraz zwierząt, tak by łatwo umożliwić ustalenie ich właściciela. Spadająca cena microchipów (w 2001 roku chip kosztował 20 eurocentów, w 2007 już tylko 7) powoduje że monotwane są w coraz większej ilości produktów. Od 2005 roku chipy RFID umieszczane są na banknotach dolarowych, zaś od 2007 roku na banknotach euro nominałów większych od 20stu. Stosuje się je również w niektórych kartach kredytowych, jak np. American Express.

Organizacje broniące prawa do prywatności ostrzegają iż w ciągu najbliższych kilku lat chipy staną się dodatkiem do każdego nabytego produktu. Już teraz firma Swingline, producent sprzętów biurowych, wyprodukowała zszywki do papieru zawierające ukryty chip RFID . Inna firma - Knox Defence - oferuje miniaturowe znaczniki RFID (wielkości ziarnka piasku), które można rozsypać w dowolnym miejscu. Jej klientami są m.in służby specjalne takie jak FBI.

W Edenthorpe, w hrabstwie South Yorkshire Wielkiej Brytanii, uczniowie szkoły Hungerhill, zostali z kolei poddani eksperymentowi, mającemu na celu przygotowanie do powszechnego wprowadzenia identyfikacji uczniów za pomocą technologii RFID. Nadajniki zostały wszyte do ich szkolnych mundurków i pozwalają śledzić dzieci. Pomimo zastrzeżeń ze strony rodziców oraz organizacji walczących z ingerencją państwa w prywatność, jak choćby Leave them kids alone pomysł zyskał uznanie władz i jest coraz szerzej propagowany.

DOWODY BIOMETRYCZNE

Od 2011 r. miały być w Polsce wprowadzane biometryczne dowody osobiste z mikrochipami zawierającymi nasze dane oraz elektroniczny podpis. Na dane biometryczne składają się przede wszystkim:

- zapis linii papilarnych dłoni oraz jej geometrii,

- zapis obrazu tęczówki i siatkówki oka,

- wizerunek twarzy,

- zapis brzmienia głosu

Z pomysłu rząd tymczasowo zrezygnował, jednak już w czerwcu br. rozpoczął wydawanie paszportów z tzw. drugą cechą biometryczną (pierwszą stanowi obraz twarzy, drugą - zapis odcisków palców). Próba wprowadzenia w Polsce biometrycznego dowodu osobistego z dwiema cechami biometrycznymi i chipem RFID jest krokiem do upowszechnienia Europejskiej Karty Obywatela, czyli unijnego dowodu osobistego.

Ostatecznie od 2011 r. mają być jednak wydawane dowody osobiste z chipami w których znajdą się jedynie nasze dane teleadresowe. Czy rząd jednak znów nie zmnieni zdania - tego nie wiadomo.

Jak podają media: "Dokumenty biometryczne z zastosowaniem technologii RFID stanowią zwiększone zagrożenie dla prywatności danych dotyczących obywateli. W Stanach Zjednoczonych krytycznie do zastosowania nadajników RFID w dokumentach identyfikacyjnych odnieśli się liczni specjaliści, m.in w dziedzinie kryptologii. Komitet Doradczy Departamentu Bezpieczeństwa Krajowego (The Data Privacy and Integrity Advisory Committee of the Department of Homeland Security - DHS) wydał specjalne opracowanie, w którym ustosunkowuje się do zastosowania nadajników RFID w dokumentach identyfikacyjnych. Komitet Doradczy DHS bardzo krytycznie ocenił zastosowanie tego typu biometrycznej technologii w powszechnie stosowanych systemach identyfikacyjnych, np. w paszportach. Pomimo wielu sprzeciwów i konstruktywnych racji przedkładanych przez przeciwników zastosowania tego rodzaju biometrycznej technologii oraz pomimo ostatniego dokumentu Komitetu Doradczego DHS, w Stanach Zjednoczonych rozpoczęto wydawanie paszportów z wbudowanym chipem RFID."

MONITORING

Na świecie zainstalowanych jest około 20 milionów ulicznych kamer. Szacuje się że co piąta z nich działa w Wielkiej Brytanii. Kraj ten stosuje zainstalowany w wielu miejscach publicznych system o nazwie The Bug. Stanowi on zestaw ośmiu inteligentnych kamer, który ma na celu selekcjonowanie z tłumu osób zachowujących się podejrzanie oraz śledzenie ich ruchów. Ponadto np władze Manchesteru do patrolowania miasta używają izraelskiego samolotu szpiegowskiego o nazwie Casper. Jest on wyposażonego w kamerę i mikrofony oraz bezszelestny silnik elektryczny.

W Stanach Zjednoczonych istnieje obecnie conajmniej kilkanaście firm oferujących technologie umożliwiające rozpoznawanie twarzy i automatyczne porównywanie ich z bazami danych. Korzystają z tego narazie bary, kasyna oraz centra handlowe. Kilka firm komputerowych opracowało również model kamery ukrytej pod (za) ekranem monitora. Może ona śledzić każdy ruch w promieniu kilkunastu metrów. Firma Adspace Network połączyła tę technologię z systemem rozpoznawania twarzy i wprowadziła ją do 105 hipermarketów w USA.

Nowoczesna policja do monitoringu używa sond sterowanych zdalnie za pomocą karty sim. Poniżej film pokazujący ich zastosowanie: http://www.focus.pl/video/film/sondy-policyjne/

W Wielkiej Brytanii powstał niedawno projekt o nazwie Internet Eyes. Każdy obywatel Unii Europejskiej może się zarejestrować na stronie www i otrzymać dostęp do obrazu z kamer rozmieszczonych w sklepach, urzędach, czy na ulicach miast Wielkiej Brytanii. Ma to na celu wyłapywanie złodziei sklepowych, pijanych kierowców czy drobnych przestępców. Po zalogowaniu na ekranie pojawia się obraz z kilku przypadkowych kamer. Gdy internetowy wolontariusz zauważy coś podejrzanego - klika na odpowiednią ikonkę. W tej samej chwili właściciel firmy uczestniczącej w projekcie dostaje malia z obrazem ukazującym moment popełnienia przestępstwa. Za udział tym przedsięwzięciu najlepsi "łowcy przestępców" otrzymują nagrody pieniężne. Podobny pomysł zrodził się również w Stanach Zjednoczonych gdzie na granicy z Meksykiem władze zainstalowały system kamer, nazwany Virtual border. Internetowi ochotnicy mogą na monitorach swoich komputerów wypatrywać nielegalnych imigrantów próbujących przedostać się do USA.

Na system monitoringu w Warszawie składa się z kolei ponad 10 tysięcy kamer, w najbliższej przyszłości planowane jest zaś uruchomienie kolejnych. Dziś są to w większości zwykłe kamery przemysłowe. Bardzo szybko mogą jednak zostać zastąpione takimi, jakimi obecnie szczyci się rząd Meksyku - potrafiącymi zidentyfikować do 50 osób na minutę.

INWIGILACJA W SIECI

Pracujący w korporacji Cryptonym informatyk Andrew Fernandez w 1999 roku odkrył w oprogramowaniu Microsoft Windows NT specjalny klucz oznaczony NSA-KEY, umożliwiający zdalny dostęp do wszystkich komputerów z tym oprogramowaniem. National Security Agency od której pochodzi skrót klucza to druga obok CIA agencja wywiadowcza w USA. Pomimo iż Microsoft zaprzeczył, że posiada jakiekolwiek powiązania z NSA, w niedługim odstępie czasu brytyjski dziennikarz Duncan Campbell znalazł dowody na to iż agencja uzgodniła z Microsoftem umieszczanie specjalnych kluczy we wszystkich wersjach Windows począwszy od wersji z 95ątego roku.

Podobnie najbardziej spopularyzowana wyszukiwarka internetowa - Google nieraz już spotykała się z zarzutem pogwałcenia zasad prywatności. Współpracując z chińskim rządem jest odpowiedzialna za cenzurowanie internetu oraz udostępnianie informacji na temat jego politycznych przeciwników. Z kolei w USA udostępnia poufne dane, dotyczące wyszukiwanych przez użytkowników fraz. Ponadto skanuje pocztę użytkowników wyszukując kluczowych słów i dopasowując do nich odpowiednie reklamy (pojawiają się w dolnej części listów). Taki wgląd w treści przesyłanych wiadomości może mieć jednak praktyczne każdy internetowy system pocztowy. Monitoring użytkowników prowadzą także różne portale społecznościowe jak choćby: myspace, facebook czy twitter. Nie korzysta z niego natomiast kolektyw riseup.net.

Jedna z popularnych technik inwigilacji sieci stosowana przez służby specjalne polega na podsuwaniu internautom reklam i nazywa się "głęboką inspekcją pakietów" (DPI - z ang. deep packet inspection). Technologia ta umożliwia śledzenie wszystkiego, co wykonuje internauta. Monitoruje nie tylko odwiedzane strony ale też przepływ wszystkich danych z i do komputera. Z DPI korzystają zarówno służby specjalne jak i sami operatorzy (np. przy wykrywaniu wirusów).

POWSZECHNY SPIS LUDNOŚCI

Rząd polski coraz sprawniej przygotowuje się do przeprowadzenia w 2011 roku powszechnego spisu ludności. Ma on być krokiem do stworzenia potężnej bazy danych o obywatelach naszego kraju. Urzędy będą nas pytać o poufne informacje tj. ile zarabiamy, jakie płacimy podatki, rachunki, czy jesteśmy karani, jakiego jesteśmy wyznania, o nasze związki partnerskie oraz plany prokreacyjne, dojazdy do pracy, remonty, numery telefonów i adresy e-mail. Większość odpowiedzi będzie obowiązkowa, zaś wszystkie dane będą zapisane pod numerem PESEL. Spis ma odbyć się w okresie 1.04-30.06.2011.

Polski rząd przyjął również ustawę o systemie informacji oświatowej polegającą na zakładaniu uczniom kartoteki, która zakończy się informacją czy dostali się na studia, czy nie. Cyfrowa baza danych nie ominie także nauczycieli. Z ich kartotek będzie można wyczytać np. z jakich podręczników korzystali w danym roku.

Baza danych dotycząca kierowców i ich samochodów (CEPIK) też już istnieje. Podobnie skomputeryzowano większość ksiąg wieczystych w kraju. Dzięki temu można sprawdzić w sieci jak dużą nieruchomość posiada nasz sąsiad, czy jaki wziął na nią kredyt.

Podobną bazę danych rząd chce stworzyć w szpitalach oraz przychodniach zdrowia. Będzie zbierał informacje na co i gdzie leczą się Polacy oraz ile kosztuje NFZ czyja choroba. Ponadto powstanie Centralny Rejestr Dowodów Osobistych, zawierający wszelkie dane na nasz temat. Pomysł integrowania wszystkich tych baz danych może okazać się szczególnie niebezpieczny i grozi totalną inwigilacją obywateli. W Polsce oraz w całej Uni Europejskiej prowadzony jest obecnie projekt IPMPACT zmierzający "do stworzenia narzędzia łączącego szereg technik i źródeł informacji do bieżącej inwigilacji przestrzeni publicznej w celu wczesnego ostrzegania o zagrożeniach". Powstanie więc gigantyczna baza danych i wyrafinowane sposoby dopasowywania ich do siebie.

Światowy Dzień Przeciwko Inwigilacji przypada na 11 września każdego roku. Jest on obchodzony od trzech lat m.in w Berlinie, Madrycie, Paryżu, Londynie, Warszawie oraz Krakowie.

Strona polskiej organizacji walczącej z rentencją danych oraz inwigilacją: www.panoptykon.org

Strona brytyjskiej organizacji przeciwdziałającej inwigilacji, w szczególności systemowi kamer CCTV: http://www.no-cctv.org.uk/